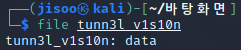

칼리에서 file 명령어로 보니 data라고만 뜬다.

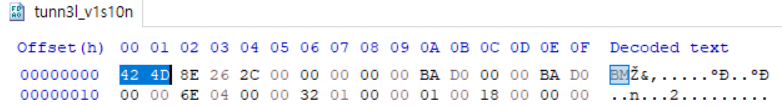

HxD로 열어보니 시그니처가 BMP 파일이라고 한다.

그래서 확장자 .bmp로 바꾸고 온라인 파일 변환툴로 jpg로 바꿔 열어보니 flag가 아니란다.

포렌식 관련 bmp 파일 찾아보다가 파일 헤더 정보를 찾았다.

훼손된 .bmp 파일 복구 실습

학교 수업 후 미리 실습을 해보라고 교수님이 준 damaged_image.bmp 파일이다. 역시나 열리지 않는다. 그래서 습관적으로 HxD에서 파일을 확인해보니 파일 헤더 부분이 뭔가 엉성하다는 느낌을 받았다

tod-forensics.tistory.com

위 블로그 글에 따르면 0xA부터 4바이트는 실질적 데이터 시작 offset을 나타낸다고 한다.

원본 파일은 0xD0BA라고 한다.

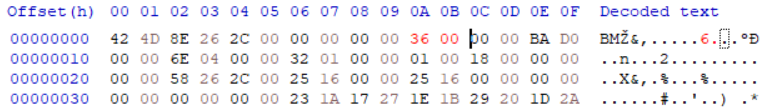

데이터를 너무 뒤부터 보여줘서 0x36부터 데이터를 보여주도록 수정했다.

아까 사진과 달라졌다. 일정한 데이터만큼이 사진으로 나타나는 것 같다. 데이터 내용이 많은 곳 위주로 데이터 시작 offset 정보를 계속 바꿔보던중

0x1CE520를 데이터 시작지점으로 지정했을 때 flag를 찾을 수 있었다. 이 근방에서 시작하면 사진 색감 등 약간의 차이가 있겠지만 flag를 구할 수 있을 것 같다.

FLAG : picoCTF{qu1te_a_v13w_2020}

'CTF > Forensic' 카테고리의 다른 글

| [picoCTF]Wireshark doo dooo do doo... (0) | 2021.04.04 |

|---|---|

| [picoCTF]Matryoshka doll (0) | 2021.04.04 |

| [UMassCTF]notes (0) | 2021.03.30 |

| [picoCTF]What Lies Within (0) | 2021.03.30 |

| [picoCTF]shark on wire01 (0) | 2021.03.30 |