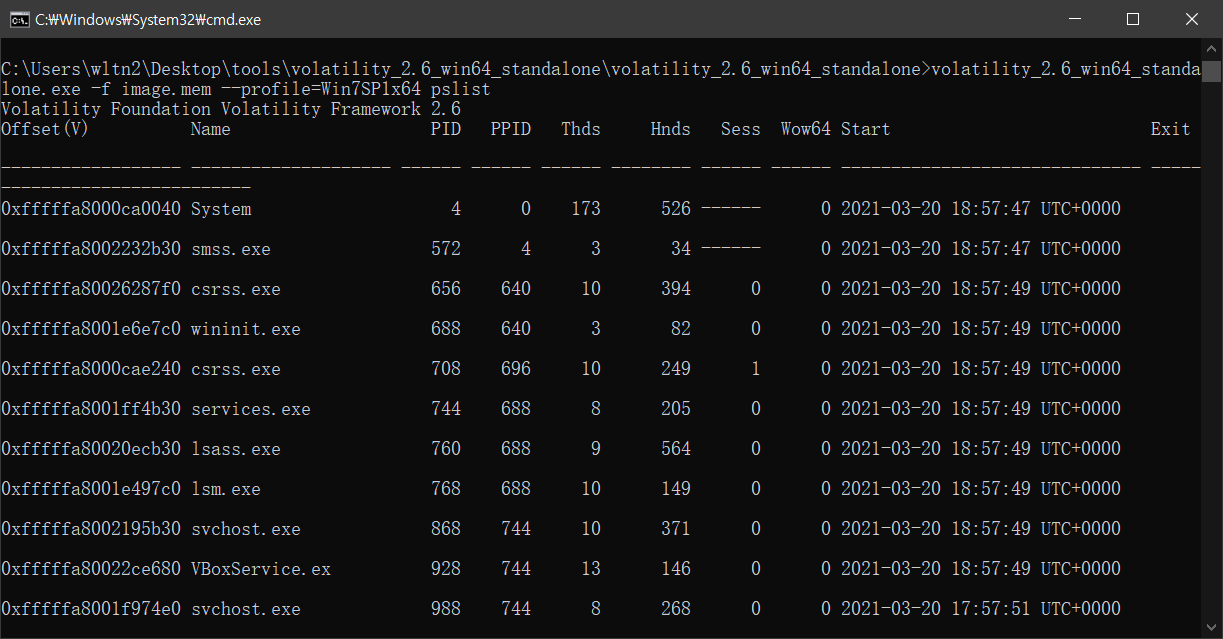

주어진 파일을 volatility로 분석했다.

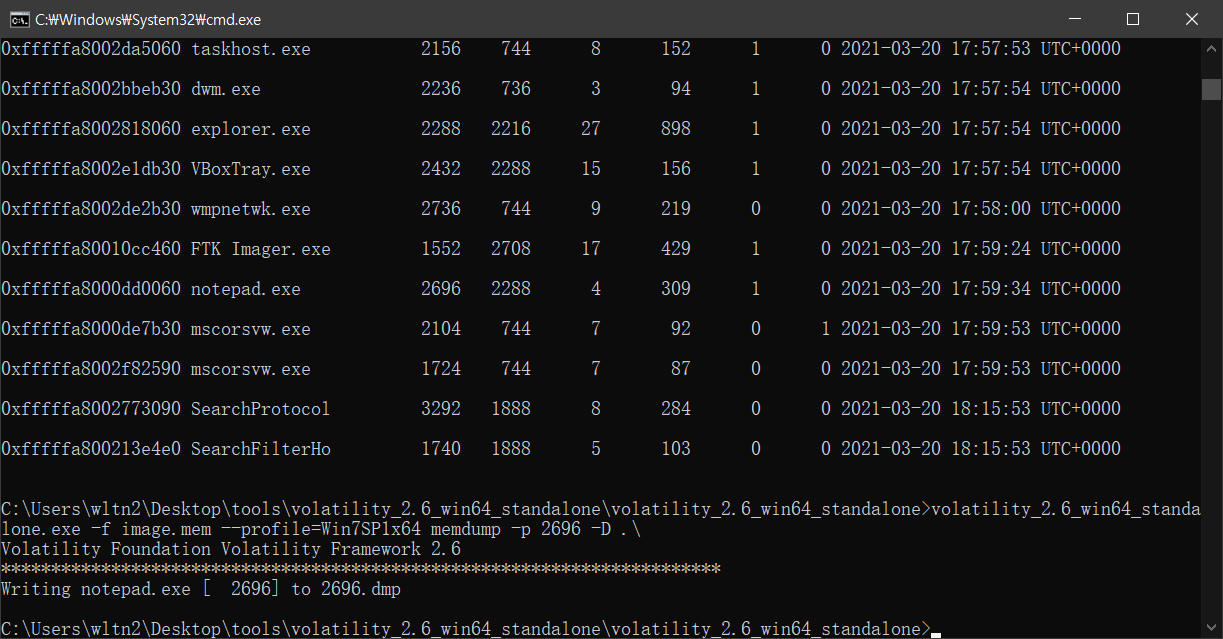

이 중 의심스러운 파일로 FTK Imager랑 notepad를 꼽아 덤프했다.

notepad 덤프파일에서 strings로 문자열 뽑았는데 너무 많아서 UMASS만 골라 뽑았다.

FLAG: UMASS{$3CUR3_$70Rag3}

'CTF > Forensic' 카테고리의 다른 글

| [picoCTF]Wireshark doo dooo do doo... (0) | 2021.04.04 |

|---|---|

| [picoCTF]Matryoshka doll (0) | 2021.04.04 |

| [picoCTF]What Lies Within (0) | 2021.03.30 |

| [picoCTF]shark on wire01 (0) | 2021.03.30 |

| [picoCTF]Pitter, Patter, Platters (0) | 2021.03.28 |